Netzwerk-Konfiguration

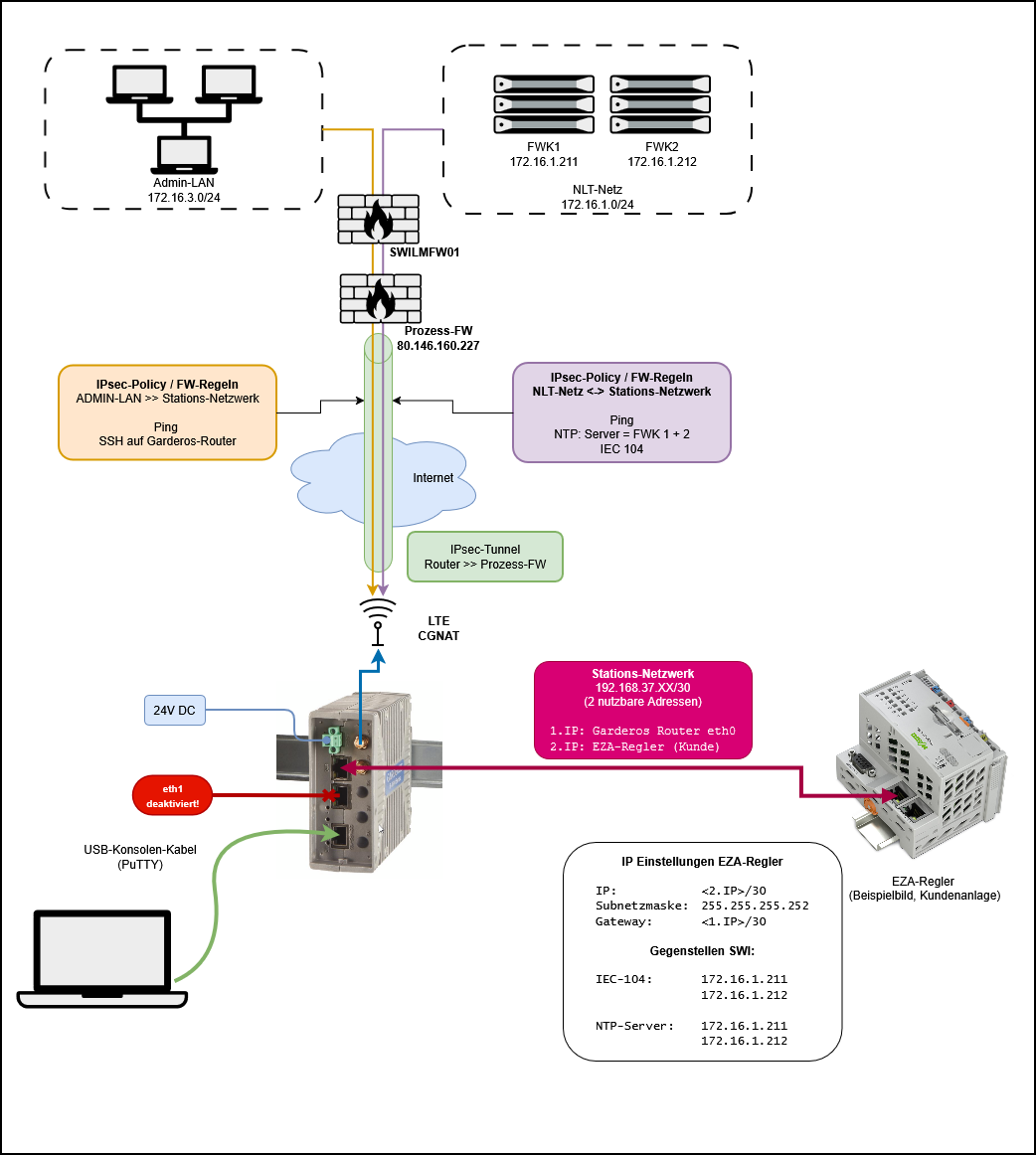

Netzwerk-Übersicht

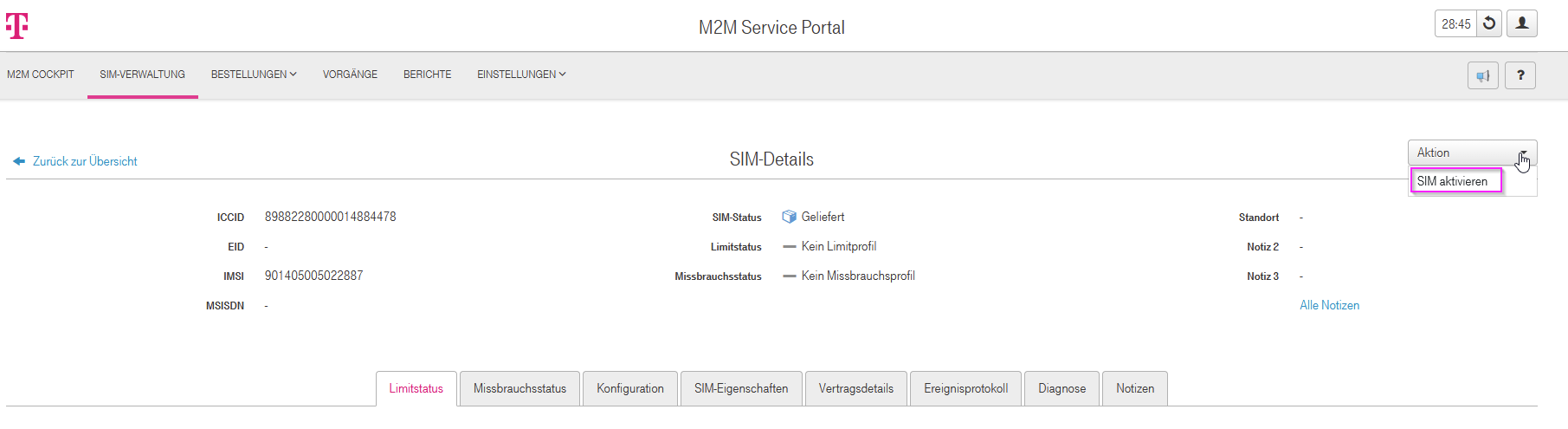

SIM-Karte aktivieren

Telekom M2M-Portal

SIM-Verwaltung >> SIM auswählen >> Aktion >> SIM aktivieren

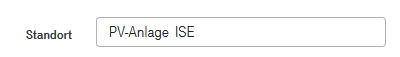

Standort eindeutig bennenen!

Ethernet-Schnittstelle

interface.eth.0.ip.static.0.ipv4=<Erste IP des Stations-Netzwerks/30>

interface.eth.0.name=eth0WWAN Verbindung (LTE)

hardware.wwan.0.name=wwan0

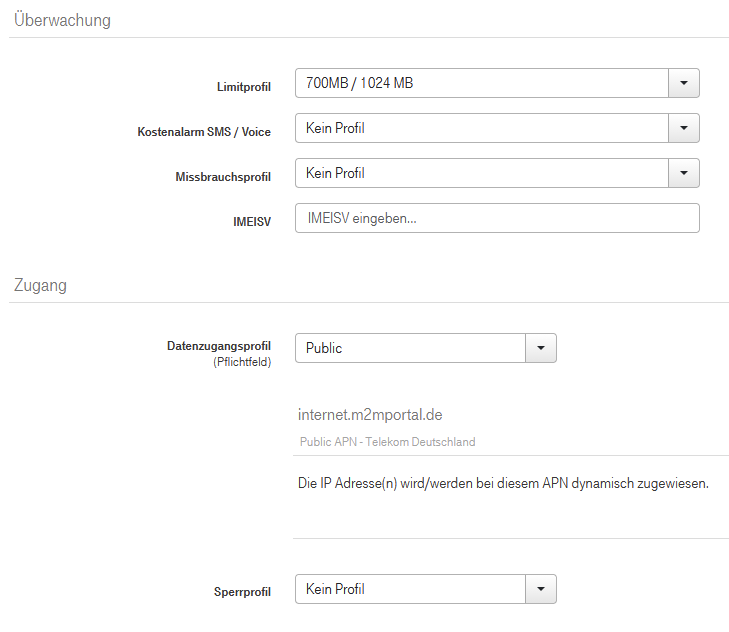

interface.wwan.0.apn=internet.m2mportal.de

interface.wwan.0.ip.auto.ipv4.enable=true

interface.wwan.0.name=wwan0-0Vor Diagnose:

Einstellungen übernehmen mit (do) commit

Speichern mit (do) write

LTE Diagnose (Signalstärke):

show hardware wwan wwan0 informationrouter-ISE# show hardware wwan wwan0 information

Link quality (RSSI): -70 dBm (excellent)

Aux: -91 dBm (good)

Ref power (RSRP): -96 dBm (medium)

Aux: -119 dBm (poor)

Ref quality (RSRQ): -6 dB (good)

Signal/Noise (SINR): 10 dB (medium)

Band: 1800+ (B3 20MHz)

Use technology: LTE

Current technology: LTE

Network offers: LTE

Modem supports: LTE

PIN status: disabled; upSIM-Status muss "up" anzeigen! Verbindungsaufbau abwarten und mehrfach aktualisieren (Befehl erneut aufrufen)

WWAN Diagnose (IP-Verbindung)

Interface-Informationen

show interface wwanrouter-ISE# show interface wwan

--------------------------------------------------------------------------------

Description Value Reference

--------------------------------------------------------------------------------

Name wwan0-0

Hardware wwan0

Description

HW addr. ca:29:98:72:3f:0a

APN internet.m2mportal.de

Username ------

State UP

Up for 15m:38s

Auto IPv4 10.39.50.243/32 auto.ipv4"State" muss "UP" sein

IP muss vorhanden sein

Ping ins Internet

ping 1.1.1.1router-ISE# ping 1.1.1.1

PING 1.1.1.1 (1.1.1.1) 56(84) bytes of data.

64 bytes from 1.1.1.1: icmp_req=1 ttl=54 time=185 ms

64 bytes from 1.1.1.1: icmp_req=2 ttl=54 time=28.1 ms

64 bytes from 1.1.1.1: icmp_req=3 ttl=54 time=29.1 ms

64 bytes from 1.1.1.1: icmp_req=4 ttl=54 time=28.6 ms

64 bytes from 1.1.1.1: icmp_req=5 ttl=54 time=28.4 ms

--- 1.1.1.1 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4007ms

rtt min/avg/max/mdev = 28.175/60.041/185.771/62.865 msExterne Internet-IP (GCNAT) ermitteln:

Die externe IP des CGNAT wird benötigt, wenn man in den Logs der Fortigate-Firewall nach den Verbindungsversuchen filtern muss!

linux-shell öffnen und curl ifconfig.me aufrufen

mit exit die linux-shell verlassen

router-ISE# linux-shell

router-ISE[~]# curl ifconfig.me

80.187.64.212router-ISE[~]#

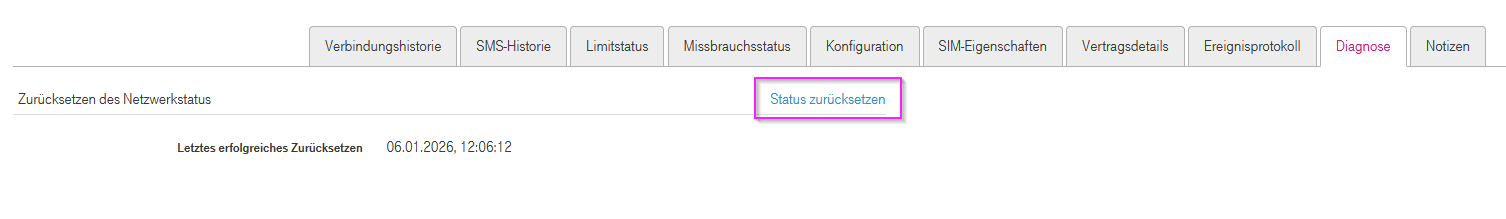

exitWenn keine Internetverbindung möglich, Reset der SIM-Karte im M2M-Portal!

SIM auswählen (SIM-Details) >> Diagnose >> Status zurücksetzen

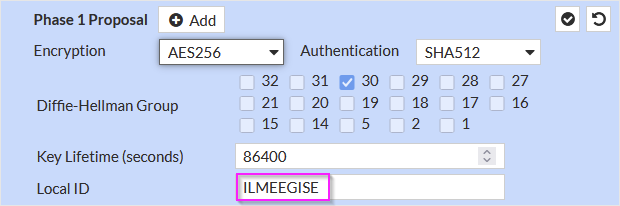

IPsec-Tunnel Konfiguration

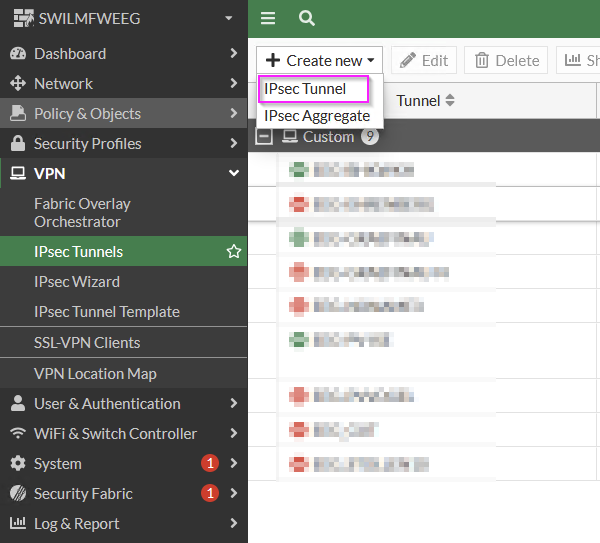

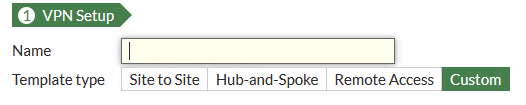

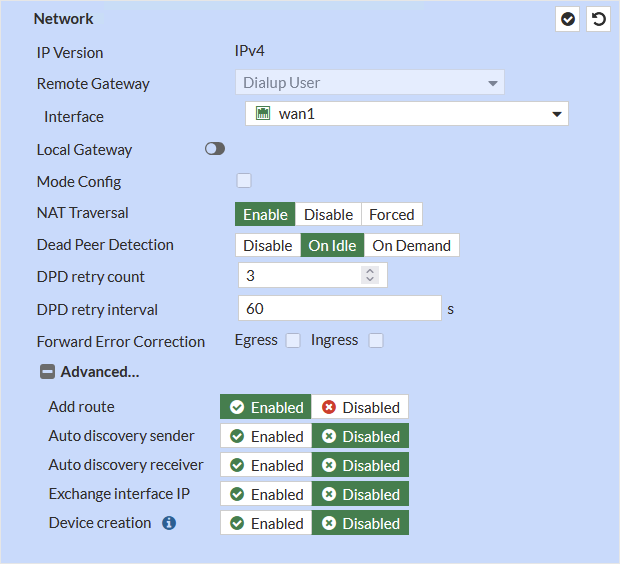

Fortigate-Einstellungen auf SWILMFWEEG:

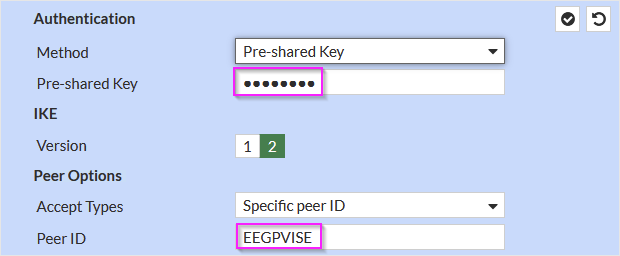

Authentication

PSK und PEER ID für Station eindeutig generieren und in NLT-Keepass speichern!

PSK entspricht auf Garderos Router der Option tunnel.ipsec.0.auth.psk.psk

Peer ID entspricht tunnel.ipsec.0.auth.psk.my-id

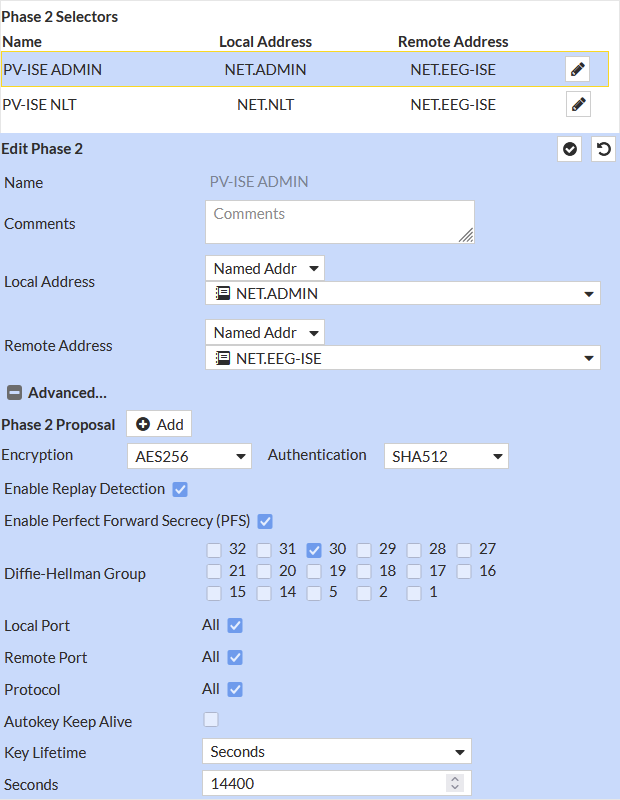

Phase 2 Selectors

Zwei "Phase 2 Selectors" anlegen, für NLT-Netz und ADMIN-Netz:

Stationsnetz vorher unter "Policy&Objects/Addresses" anlegen

Verbindung zum IPSec-Tunnel wird von der Fortigate-Firewall nur akzeptiert,

wenn er in mindestens einer Firewall-Policy verwendet wird!

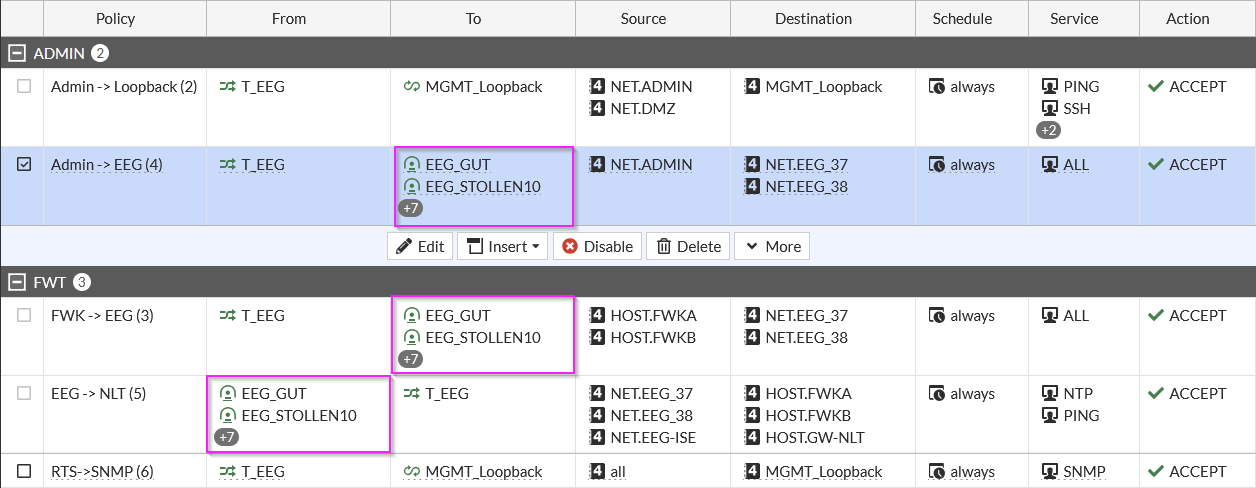

Firewall Policies

Das zur VPN-Verbindung gehörende Tunnel-Interface in die markierten Firewall-Regeln als "From" bzw "To" Interface einfügen

Garderos Router Einstellungen:

Für jede Station individuell festzulegen:

tunnel.ipsec.0.auth.psk.my-id=<PEER-ID aus Fortigate-Einstellung>

tunnel.ipsec.0.auth.psk.peer-id=<Local ID aus Fortigate-Einstellung>

tunnel.ipsec.0.auth.psk.psk=<PSK wie in Fortigate-Einstellung>

tunnel.ipsec.0.policy.0.local-network=<Stations-Netzwerk>

tunnel.ipsec.0.policy.1.local-network=<Stations-Netzwerk>Für alle Stationen gleich übernehmen:

tunnel.ipsec.0.auth.psk.my-id-type=fqdn

tunnel.ipsec.0.auth.psk.peer-id-type=fqdn

tunnel.ipsec.0.auto-start=true

tunnel.ipsec.0.compression=false

tunnel.ipsec.0.connect-timeout=30

tunnel.ipsec.0.description=Tunnel zur ILM Prozess Firewall

tunnel.ipsec.0.dpd.enable=true

tunnel.ipsec.0.dpd.interval=30

tunnel.ipsec.0.dpd.timeout=60

tunnel.ipsec.0.esp.0.encryption-algorithm=aes256

tunnel.ipsec.0.esp.0.hash-algorithm=sha512

tunnel.ipsec.0.esp-lifetime=14400

tunnel.ipsec.0.esp-pfs-group=ecp512bp

tunnel.ipsec.0.ike.0.dh-group=ecp512bp

tunnel.ipsec.0.ike.0.encryption-algorithm=aes256

tunnel.ipsec.0.ike.0.hash-algorithm=sha512

tunnel.ipsec.0.ike-lifetime=86400

tunnel.ipsec.0.ike-version=ikev2

tunnel.ipsec.0.name=SWI

tunnel.ipsec.0.peer.name=80.146.160.227

tunnel.ipsec.0.policy.0.remote-network=172.16.1.0/24

tunnel.ipsec.0.policy.1.remote-network=172.16.3.0/24

tunnel.ipsec.0.source-ip=wwan0-0:auto.ipv4

tunnel.ipsec.0.type=tunnelVor Diagnose:

Einstellungen übernehmen mit (do) commit

Speichern mit (do) write

IPsec Diagnose

Tunnel-Zustand anzeigen:

Pro "Policy" wird ein Tunnel angezeigt, alle sollten Status "UP" haben:

router-ISE# show tunnel

--------------------------------------------------------------------------------------------------------

IPsec tunnels:

--------------------------------------------------------------------------------------------------------

Source <-> Peer

State Local network ========= Remote network

--------------------------------------------------------------------------------------------------------

SWI

10.39.50.243 <-> 80.146.160.227

UP 192.168.37.84/30 ========= 192.168.37.0/30

10.39.50.243 <-> 80.146.160.227

UP 192.168.37.84/30 ========= 192.168.36.216/29Zur Fehlersuche Logging aktivieren

Am besten nur mit "do commit" bestätigen, nicht in startup-config schreiben!:

system.logging.0.component=net.ipsec

system.logging.0.level=debugLogbuffer ausgeben:

show logbufferEreignisse sofort im Terminal anzeigen / beenden:

terminal monitor enable

terminal monitor disableACL (Firewall-Regeln)

Werte ersetzen für:

<FWK-Netz> -- 172.16.1.0/24

<ADMIN-Netz> -- 172.16.3.0/24

acl.ipv4.forward.0.action=DROP

acl.ipv4.forward.0.connection.0.state=invalid

acl.ipv4.forward.0.description=drop invalid packets

acl.ipv4.forward.10.action=ACCEPT

acl.ipv4.forward.10.connection.0.state=established

acl.ipv4.forward.10.connection.1.state=related

acl.ipv4.forward.10.description=allow established and related

acl.ipv4.forward.20.action=ACCEPT

acl.ipv4.forward.20.bidirectional=true

acl.ipv4.forward.20.description=Ping zu/vom ADMIN-Netz

acl.ipv4.forward.20.dest-network=192.168.37.84/30

acl.ipv4.forward.20.protocol=icmp

acl.ipv4.forward.20.source-network=172.16.3.0/24

acl.ipv4.forward.21.action=ACCEPT

acl.ipv4.forward.21.description=Ping FWK-A

acl.ipv4.forward.21.dest-network=172.16.1.211/32

acl.ipv4.forward.21.protocol=icmp

acl.ipv4.forward.21.source-network=192.168.37.84/30

acl.ipv4.forward.22.action=ACCEPT

acl.ipv4.forward.22.description=Ping FWK-B

acl.ipv4.forward.22.dest-network=172.16.1.212/32

acl.ipv4.forward.22.protocol=icmp

acl.ipv4.forward.22.source-network=192.168.37.84/30

acl.ipv4.forward.30.action=ACCEPT

acl.ipv4.forward.30.description=NTP Verbindung zum FWK-A

acl.ipv4.forward.30.dest-network=172.16.1.211/32

acl.ipv4.forward.30.dest-ports=123

acl.ipv4.forward.30.protocol=udp

acl.ipv4.forward.30.source-network=192.168.37.84/30

acl.ipv4.forward.31.action=ACCEPT

acl.ipv4.forward.31.description=NTP Verbindung zum FWK-B

acl.ipv4.forward.31.dest-network=172.16.1.212/32

acl.ipv4.forward.31.dest-ports=123

acl.ipv4.forward.31.protocol=udp

acl.ipv4.forward.31.source-network=192.168.37.84/30

acl.ipv4.forward.40.action=ACCEPT

acl.ipv4.forward.40.description=104 Protokoll zum FWK-A

acl.ipv4.forward.40.dest-network=172.16.1.211/32

acl.ipv4.forward.40.dest-ports=2404

acl.ipv4.forward.40.protocol=tcp

acl.ipv4.forward.40.source-network=192.168.37.84/30

acl.ipv4.forward.41.action=ACCEPT

acl.ipv4.forward.41.description=104 Protokoll vom FWK-A

acl.ipv4.forward.41.dest-network=192.168.37.84/30

acl.ipv4.forward.41.dest-ports=2404

acl.ipv4.forward.41.protocol=tcp

acl.ipv4.forward.41.source-network=172.16.1.211/32

acl.ipv4.forward.50.action=ACCEPT

acl.ipv4.forward.50.description=104 Protokoll zum FWK-B

acl.ipv4.forward.50.dest-network=172.16.1.212/32

acl.ipv4.forward.50.dest-ports=2404

acl.ipv4.forward.50.protocol=tcp

acl.ipv4.forward.50.source-network=192.168.37.84/30

acl.ipv4.forward.51.action=ACCEPT

acl.ipv4.forward.51.description=104 Protokoll vom FWK-B

acl.ipv4.forward.51.dest-network=192.168.37.84/30

acl.ipv4.forward.51.dest-ports=2404

acl.ipv4.forward.51.protocol=tcp

acl.ipv4.forward.51.source-network=172.16.1.212/32

acl.ipv4.forward.100.action=DROP

acl.ipv4.forward.100.description=Drop alles andere

acl.ipv4.input.0.action=ACCEPT

acl.ipv4.input.0.connection.0.state=established

acl.ipv4.input.0.connection.1.state=related

acl.ipv4.input.10.action=ACCEPT

acl.ipv4.input.10.description=ICMP erlaubt

acl.ipv4.input.10.protocol=icmp

acl.ipv4.input.20.action=ACCEPT

acl.ipv4.input.20.description=SSH aus ADMIN-Netz

acl.ipv4.input.20.dest-ports=22

acl.ipv4.input.20.protocol=tcp

acl.ipv4.input.20.source-network=172.16.3.0/24

acl.ipv4.input.100.action=DROP

acl.ipv4.input.100.description=Drop alles andereNetzwerk-Dienste

NTP

NTP-Server = FWK 1 und 2

source-IP = IP von eth0

service.ntp.server.0.name=172.16.1.211

service.ntp.server.0.source-ip=<Adresse von eth0>

service.ntp.server.1.name=172.16.1.212

service.ntp.server.1.source-ip=<Adresse von eth0>SSH

Zugriff aus ADMIN-Netzwerk per SSH

service.ssh.enable = trueVor Diagnose:

Einstellungen übernehmen mit (do) commit

Speichern mit (do) write

Test der Einstellungen

Vom Garderos-Router

Ping zum Fernwirkkopf A/B

Beim Ping die IP-Adresse von eth0 verwenden!

ping 172.16.1.211 "-I <IP-Adresse eth0>"ping 172.16.1.212 "-I <IP-Adresse eth0>"Erreichbarkeit der FWK per NTP

show service ntprouter-ISE# show service ntp

Network Time Protocol

------------------------------------------------------------------

server St offset delay age next

> 172.16.1.211 3 1.3666 0.0568 4m:32s -

> 172.16.1.212 3 1.2924 0.1513 20s 12s

* set time > adjusted time

tick adjustment: 0

system time: 2026-01-08 08:13:46 CET

server-mode not enabled.beide NTP Server sollen erreichbar sein (Spalte "age" zeigt den letzten Abruf)

Aus dem Admin-Netzwerk (Admin-PC)

Ping zum Garderos-Router

ping <Router-eth0-IP>